近年、デジタル技術の進歩に伴い、マルウェア感染はますます深刻な脅威となっています。コンピューターシステムやネットワークに悪意あるソフトウェアが侵入し、機密情報の盗難、システムの麻痺、個人情報の漏洩など、広範な損害をもたらす可能性があります。マルウェアの被害を最小限に抑えるための対策は、脅威を正確に理解し、適切な対策を講じることです。

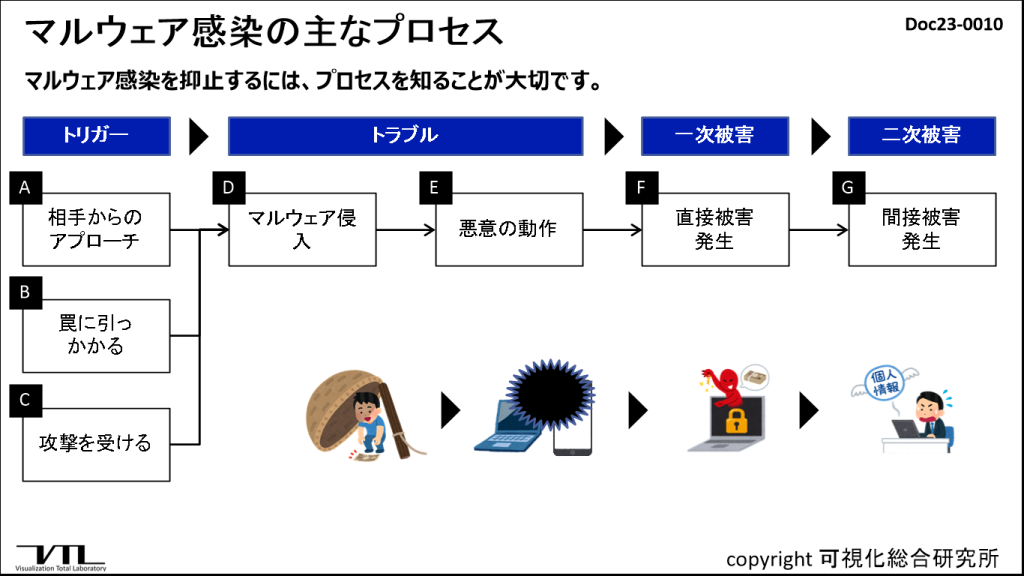

マルウェア感染のプロセス

マルウェアの種類

ワーム(worm)

ネットワークを介して自己複製し、多数のコンピューターに感染します。

トロイの木馬(Trojan horse)

有益なソフトウェアと偽り、悪意あるソフトウェアをインストールすることができます。

スパイウェア(spyware)

インストールされたコンピューターの利用状況を監視し、情報を収集することができます。

ランサムウェア(ransomware)

身代金ウイルス(和名)。コンピューターのファイルを暗号化し、復号化するために金銭を要求することができます。

アドウェア(Adware)

広告を表示するためにインストールされるマルウェアで、しばしばユーザーの許可なしに広告をポップアップします。

バンキングトロイの木馬(Banking Trojans)

オンラインバンキング情報やクレジットカード情報を盗むために設計されたトロイの木馬です。

ルートキット(Rootkits)

システム内に存在を隠し、通常のセキュリティソフトウェアから検出されにくいマルウェアです。通常、不正なアクセスや操作を隠蔽するために使用されます。

ゼロデイ攻撃(Zero-Day Exploits)

まだパッチや対策策が提供されていない脆弱性を悪用する攻撃で、新たに発見された脆弱性を標的にします。

主なトラブル

マルウェア感染を抑止するためセキュリティ対策会社が対策を講じていますが、世界中で新たなマルウェアが登場するなど、イタチゴッコの構図で大きな社会問題となっています。

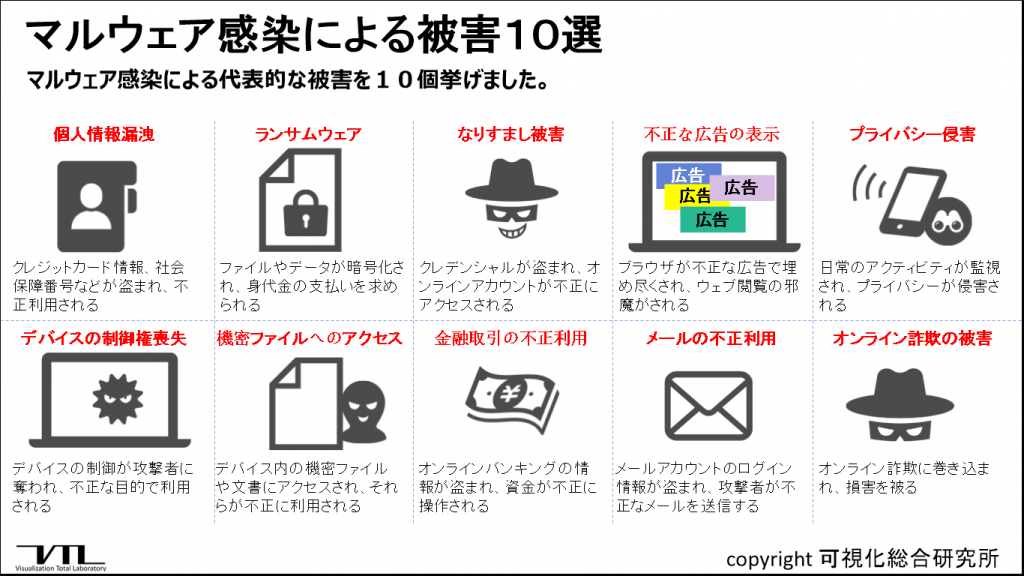

主な被害やトラブルとは

マルウェアに感染すると次のような被害やトラブルに発展します。

- データ漏洩:マルウェアに感染した結果、個人や企業の機密データが流出することがあります。これにより、個人情報や営業秘密が不正に入手される可能性があります。

- ランサムウェア攻撃:ファイルを暗号化し、被害者に身代金を要求するランサムウェア攻撃が増加しています。これにより、個人や企業はデータへのアクセスを喪失し、資金を支払うか否かで困難な選択を迫られます。

- オンラインバンキング詐欺:バンキングトロイの木馬やフィッシング攻撃によって、オンラインバンキングの認証情報が盗まれ、資金が不正に引き出されるケースがあります。企業の生産性低下:

- マルウェアが企業内で拡散すると、システムのダウンタイムやデータアクセスの制限が発生し、業務の停滞や生産性の低下が生じることがあります。

- サービス停止:大規模なサービスプロバイダーがマルウェア攻撃を受け、サービスの提供が一時的に停止することがあります。これにより、広範なユーザーに影響が及びます。

- 偽造アプリケーションの拡散:マルウェアが偽のアプリケーションに偽装され、ユーザーによって不用意にインストールされることがあります。これにより、個人情報やデバイスへのアクセスが悪意ある手に渡ることがあります。

- 医療機関への影響:マルウェアに感染すると、医療機関の電子医療記録がアクセス不能になり、患者への適切な医療サービスが提供できなくなる可能性があります。

- インフラ攻撃:マルウェアが重要なインフラストラクチャに感染すると、電力供給、交通制御、通信などのシステムが深刻な障害を受ける可能性があります。

- スパイ活動:国家や企業を対象にしたスパイウェアが感染し、重要な機密情報が漏洩することがあります。

- 個人のプライバシー侵害:ステルスなスパイウェアや不正なアプリケーションにより、個人のプライバシーが侵害され、個人の生活や行動が監視される可能性があります。

マルウェア感染による被害10選

知っておきたい知識

マルウェアの歴史と進化

マルウェアの歴史は、さまざまな形態の悪意あるソフトウェアが出現し、進化してきた興味深い物語です。以下に、主な歴史的な出来事と現在もなお進化し続けている点について詳しく説明します。

- 1980年代初期のマルウェアの登場

最初のコンピュータウイルスが登場しました。この時代のウイルスは、感染が主にフロッピーディスクを介して行われ、個人のコンピュータをターゲットにしていました。例えば、1986年に登場した”Brain”というウイルスは、IBM PC互換機に感染し、ディスクのブートセクタを書き換えました。

- 1990年代初頭ワームの時代

1990年代初頭になると、ワームが登場しました。ワームは、自己複製機能を持ち、ネットワークを通じて拡散することができるものでした。1999年に登場した”ILOVEYOU”ワームは、悪名高い感染例となり、数百万台以上のコンピュータに影響を与えました。

- 2000年代トロイの木馬の利用

2000年代に入ると、トロイの木馬が増加しました。これは、正当なプログラムやファイルに見せかけてユーザーをだます手法です。2003年には、ハッカーがトロイの木馬を使用して大規模な個人情報の盗難を試みた事件が発生しました。

- 2010年代ランサムウェアの登場

2010年代に入ると、ランサムウェアが台頭しました。これは、データやファイルを暗号化し、ユーザーに身代金の支払いを要求するものです。2017年に発生した”WannaCry”ランサムウェア攻撃は、数十万台以上のコンピュータに被害を与え、世界中で注目を浴びました。

- 2020年代AIの登場

脅威に対抗するためのセキュリティ技術も進化しています。機械学習や挙動分析を活用したセキュリティソフトウェア、侵入検知システム、セキュアな通信プロトコルの導入などが行われ、ユーザーのセキュリティを向上させる努力が続いています。

![SOLPA [Solution Park]](http://solpa.kasouken.net/wp/wp-content/uploads/2025/07/SOLPA_3.png)

コメント